Une nouvelle vague sophistiquée d’escroqueries cible spécifiquement les employés Administration publique Italien, profitant de la réputation institutionnelle du portail NoiPA. Le mécanisme qui sous-tend cette offensive numérique est subtil mais techniquement éprouvé : la victime reçoit par courrier électronique une communication apparemment authentique qui signale de prétendues anomalies dans le registre et menace explicitement le défaut de créditer les augmentations sur la fiche de salaire si aucune mesure n’est prise dans un délai limité de cinq jours. Cette technique, qui exploite l’ingénierie sociale et la peur d’une perte économique immédiate, n’a d’autre but que de voler les identifiants de connexion et les données bancaires sensibles. D’un point de vue sécurité informatique, nous sommes confrontés à un cas de phishing que l’on pourrait qualifier de « manuel ».

Dans cette analyse approfondie, nous analyserons en détail l’anatomie de cette attaque, en déconstruisant le message leurre qui affecte massivement divers employés de l’AP et nous comprendrons pourquoi la pression psychologique de l’urgence est le principal vecteur de succès de ces attaques. De cette façon, vous saurez quoi faire pour échapper au nouvelle arnaque de faux emails de NoiPA demandant de mettre à jour les données pour ne pas perdre l’augmentation.

Comment fonctionne la nouvelle plongée par courrier électronique NoiPA et comment la reconnaître

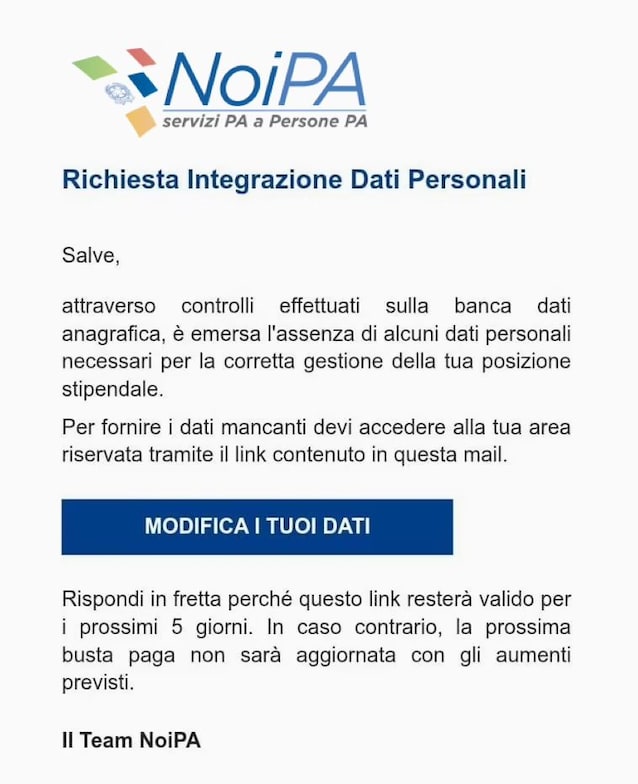

Le principal vecteur d’attaque de cette campagne frauduleuse est un courrier électronique qui, à première vue, semble impossible à distinguer des communications officielles. L’objet contient le libellé « Demande d’intégration de données personnelles » et le corps du message reproduit fidèlement la présentation graphique, les logos et les couleurs institutionnelles de la plateforme qui gère les salaires et les services administratifs de l’AP. Le texte informe le destinataire que, suite à des contrôles automatisés de la banque de données personnelles, des lacunes d’informations essentielles sont apparues «pour la bonne gestion du poste salarial». La solution proposée par les escrocs est apparemment simple et immédiate : cliquez sur un bouton bleu avec la mention « MODIFIER VOS DÉTAILS » qui ferait référence à un portail externe à travers lequel il est possible de résoudre le problème fantôme. Il est essentiel, à ce stade, de comprendre que il n’y a aucune incohérence dans les bases de données réelles: le principe tout entier est une fiction narrative astucieusement construite pour pousser l’utilisateur sur une page clone contrôlée par des criminels, où toutes les données saisies – des mots de passe aux codes bancaires – sont immédiatement copiées et archivées au détriment du malheureux utilisateur.

L’un des éléments les plus insidieux de ce type d’escroquerie est la manipulation psychologique utilisée par les criminels pour frapper au cœur de leurs victimes. Le message, en effet, utilise le levier de la peur mêlé d’urgence qui peut pousser les moins prudents à tomber dans le piège tendu à leur détriment. En effet, les cybercriminels imposent un ultimatum temporel : le lien fourni expire strictement dans un délai de cinq jours : si vous n’agissez pas dans ce délai, votre prochain chèque de paie ne contiendra pas les augmentations attendues et l’augmentation de salaire sera perdue à jamais.

D’après ce qu’ont rapporté des collègues de Page de fansl’équipe de sécurité de NoiPA a confirmé le caractère frauduleux de ces communications, précisant que aucun « service client » officiel n’enverrait jamais de demandes de ce type. Par conséquent, si vous avez reçu des communications similaires, portez une attention particulière aux actions qui vous sont demandées.

Comment se protéger de la fraude salariale

Pour défendez-vous contre l’arnaque aux faux e-mails NoiPA nous devons apprendre à reconnaître de telles escroqueries. Voici quelques conseils à garder à l’esprit.

- Analyser l’URL du messagec’est-à-dire l’adresse Web vers laquelle pointe le lien. Les fraudeurs utilisent souvent des domaines qui ressemblent à ceux d’origine mais contiennent des variations subtiles (par exemple noipa.gov.mef) au lieu du domaine institutionnel correct (c’est-à-dire noipa.gov.mef).

- Soyez attentif aux demandes contenues dans l’email. C’est une règle d’or de la sécurité numérique de se rappeler que toute institution sérieuse (y compris NoiPA), conformément au protocole de sécurité, n’exige jamais l’insertion ou la mise à jour de données sensibles via des canaux sans surveillance tels que les e-mails, les SMS ou les applications tierces.

- Activer l’authentification à deux facteurs. Pour atténuer le risque d’être victime de ces attaques, l’action défensive la plus efficace consiste à activer l’authentification à deux facteurs (2FA). Il s’agit d’un système de sécurité qui ajoute un deuxième niveau de protection en plus du mot de passe : pour y accéder, vous devrez également saisir un code temporaire généré sur place ou approuver l’accès via un autre appareil. De cette façon, même si les criminels parvenaient à voler les informations d’identification via le site cloné, ils ne pourraient toujours pas accéder au compte sans le deuxième facteur.