UN kit d’exploitation appelé La Corogne a été initialement utilisé dans des opérations de piratage ciblées remontant à un client du gouvernement, mais au fil du temps 2025 cela a également été observé dans les campagnes menées par différents groupes criminels et acteurs étatiques. Cela a été révélé par certaines enquêtes menées par les experts Groupe de renseignement sur les menaces Google. Le phénomène met en lumière un risque connu dans le secteur de la cybersécurité : des outils offensifs développés à des fins de renseignement peuvent échapper au contrôle originel et circuler entre sujets qui les réutilisent à des fins malveillantes.

Coruna est particulièrement sophistiqué car il exploite de nombreuses vulnérabilités des systèmes iOS et peut compromettre un appareil simplement en incitant l’utilisateur à visiter une page Web malveillante. Les chercheurs ont également identifié un malware associé à ce kit, appelé Grille plasmacapable de voler des données sensibles et même de vider les portefeuilles de cryptomonnaies. La bonne nouvelle est que Apple a déjà corrigé les vulnérabilités exploitées par le système d’attaque il y a quelque temps avec les mises à jour logicielles publiées pour janvier 2024. Le meilleur outil de défense contre cette faille de sécurité est donc toujours le même : installer rapidement les mises à jour du système.

Le kit d’exploit Coruna : à quel point il est dangereux

L’affaire concerne ce qu’on appelle kit d’exploitationc’est-à-dire un ensemble d’outils conçus pour exploiter automatiquement les failles des logiciels. Pour clarifier, un exploit est un morceau de code qui profite d’une erreur ou d’une vulnérabilité dans un programme pour obtenir un accès non autorisé à un système. Quand plusieurs exploits sont combinés en une seule infrastructure logiciellenous parlons de kits d’exploit. Coruna appartient à cette catégorie et, selon les analyses des chercheurs en sécurité du Google Threat Intelligence Group et de la société de sécurité iVerify, inclut plusieurs techniques pour contourner les protections intégrées au système d’exploitation de l’iPhone.

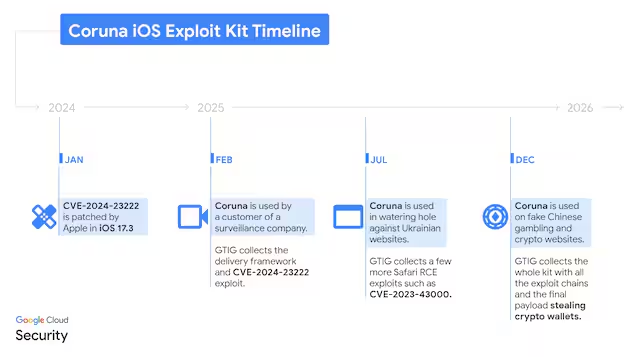

La découverte du kit remonte à Février 2025lorsque l’équipe de renseignement sur les cybermenaces de Google l’a repéré lors d’une tentative de compromission d’un smartphone par un fournisseur de services de surveillance. L’opération semblait être menée pour le compte d’un client gouvernemental. Dans les mois suivants, le même outil est réapparu dans des contextes complètement différents : d’abord dans une campagne à grande échelle visant des sites fréquentés par des utilisateurs ukrainiens et attribuée à un groupe d’espionnage russe identifié comme UNC6353puis dans des opérations menées par un acteur de nationalité chinoise, connu sous le nom de UNC6691qui ciblait les plateformes de paris en ligne et les services liés aux cryptomonnaies.

Ce passage entre différents acteurs a alimenté l’hypothèse de l’existence d’un marché noir des exploitsc’est-à-dire un scénario dans lequel les outils développés pour les opérations gouvernementales sont ensuite revendus ou réutilisés par d’autres entités. Une catégorie particulièrement recherchée est celle des jour zéroc’est-à-dire les vulnérabilités inconnues des producteurs de logiciels. Puisqu’il n’existe pas encore de correctif (c’est-à-dire de mise à jour corrective), ces failles peuvent être exploitées à bon escient par des attaquants, laissant les entreprises développant le logiciel « zéro jour » pour corriger la situation (c’est pourquoi on les appelle attaques zéro jour). Pour mémoire, dans le cas de La Corogne, les vulnérabilités impliquées ont été corrigées par Apple en janvier 2024 avec la sortie de la mise à jour iOS 17.3.

Le Le fonctionnement du kit est complexe mais le mécanisme d’attaque peut être étonnamment simple. Les outils identifiés permettent également de compromettre un appareil grâce à une technique appelée attaque de point d’eau. L’expression s’inspire du monde animal et notamment de la stratégie utilisée par certains prédateurs qui attendent la bonne occasion pour attaquer leurs proies lorsqu’elles sont en train de boire. Dans le contexte cybernétique, il s’agit d’une attaque dans laquelle les pirates informatiques observent les sites Web fréquentés par les utilisateurs d’une organisation, puis utilisent un ou plusieurs de ces sites pour distribuer des logiciels malveillants afin d’atteindre leurs objectifs criminels.

Dans le cas de La Corogne, le kit permettrait de connecter des iPhones avec cinq chaînes d’exploit différentesexploitant globalement 23 vulnérabilités distinctes. Les appareils potentiellement exposés étaient ceux dotés Versions iOS entre 13.0 (sorti en 2019) et 17.2.1 (sorti fin 2023).

Une fois votre smartphone compromis, un malware appelé Grille plasma. Cela permettrait de collecter des données sensibles, des informations financières et même d’accéder aux portefeuilles de crypto-monnaie sur l’appareil.

Comment sécuriser votre iPhone

Pour vous défendre contre de telles vulnérabilités, vous devez être prêt à garder iOS toujours à jour. Les mises à jour de sécurité publiées par Apple (et plus généralement par les fabricants de smartphones et d’appareils électroniques) corrigent également les vulnérabilités exploitées par les kits d’exploitation, inhibant ainsi de nombreuses techniques d’attaque.

Lorsqu’il n’est pas possible d’installer les dernières mises à jour, par exemple sur des appareils très anciens, une protection supplémentaire consiste à activer le mode d’isolement qui, comme l’explique Apple, « unajoute un niveau de protection extrême et facultatif pour le petit nombre d’utilisateurs qui (en raison de leur identité et de leur activité) peuvent être la cible de certaines des menaces numériques les plus sophistiquées dirigées contre eux personnellement». Cette fonctionnalité de sécurité avancée réduit considérablement les surfaces d’attaque de l’appareil tout en limitant diverses fonctionnalités. Il n’est pas conçu pour un usage quotidien par tous les utilisateurs, mais il peut représenter une barrière efficace contre les attaques sophistiquées, surtout si vous appartenez à des catégories particulièrement ciblées par les cybercriminels, comme les journalistes et les activistes.