DroidBot, un cheval de Troie malveillant bancaire d’accès à distance, arrive en Italie et dans d’autres pays européens RAT (Cheval de Troie d’accès à distance) Pour Appareils Androiddécouvert en octobre dernier par des experts en cybersécurité Cleafyqui s’attaque aux applications bancaires pour vider leurs comptes, mais aussi aux plateformes crypto-monnaies Et institutions nationales. Sa force réside dans une combinaison de techniques avancées, telles que enregistrement de frappe (c’est-à-dire l’enregistrement des touches enfoncées sur le clavier) et le Attaques VNC (Informatique en réseau virtuel), qui permettent le contrôle à distance de l’appareil infecté. DroidBot utilise un système de communication sophistiqué à double canal, ce qui le rend difficile à détecter et, par conséquent, à bloquer. Bien qu’il soit encore en développement, il a déjà ciblé des utilisateurs dans Italie, France, Espagne Et d’autres pays européensavec des indices qui suggèrent une expansion également dans l’Amérique latine. Selon les experts qui l’ont découvert «au moment de l’analyse, 77 cibles distinctes ont été identifiées».

Comment fonctionne l’attaque de DroidBot contre les applications bancaires

Souvent distribués sous la forme d’applications apparemment légitimes, telles que des outils de sécurité ou des services Google, DroidBot exploite les services d’accessibilité Android pour prendre le contrôle de l’appareilvoler des informations d’identification et intercepter des codes d’authentification. Cette menace, bien que n’excellant pas en termes de complexité technique par rapport à d’autres logiciels malveillants, représente un risque important en raison de son modèle de diffusion. MaaS (Logiciel malveillant en tant que service), ce qui permet à plusieurs acteurs malveillants de l’utiliser contre rémunération. En parlant de cela, les experts de Cleafy ont en effet déclaré :

Le malware présenté ici ne brille peut-être pas d’un point de vue technique, car il est assez similaire aux familles de malwares connues. Cependant, ce qui ressort vraiment, c’est son modèle opérationnel, qui ressemble beaucoup à un schéma Malware-as-a-Service (MaaS), ce qui n’est pas courant dans ce type de menace. Si l’on se souvient de cas marquants comme Sharkbot, Copybara ou le plus récent Toxic Panda, l’infrastructure, le code et la planification des campagnes étaient tous gérés « en interne ».

De plus, DroidBot combine des éléments de différentes techniques d’attaque pour maximiser son efficacité. Parmi ses capacités les plus dangereuses, on trouve la superposition d’écrans (appelés recouvrir) pour légitimer les applications bancaires afin de voler des informations d’identification, leInterception de SMS pour obtenir des codes d’authentification ou TANNÉ (Numéro d’authentification de transaction) et le prendre des captures d’écran de votre appareil. Le malware permet également aux opérateurs de simuler les interactions des utilisateurspar exemple pour réaliser des transactions bancaires frauduleuses. Ces fonctions sont gérées à distance via un panneau de contrôle accessible aux affiliés MaaSqui peut personnaliser les configurations des logiciels malveillants pour échapper aux systèmes de sécurité.

Une caractéristique distinctive de DroidBot est son système de communication à double canal pour le commandement et le contrôle ou C&C. Les données volées sont envoyées via le protocole MQTT (Transport de télémétrie Message Queuing), tandis que les commandes directes sont transmises via le protocole HTTPS (Protocole de transfert hypertexte sur Secure Socket Layer). Cette approche augmente la « résilience » du malware et complique les opérations de détection par les équipes de sécurité des parties concernées.

Les experts ont également découvert que DroidBot intègre fonctions d’espace réservé (y compris les vérifications de racine, différents niveaux d’obscurcissement et le déballage en plusieurs étapes). « Traduisons » pour le profane : ces fonctions d’espace réservé suggèrent un développement continu du malware, ce qui pourrait le rendre plus efficace et plus dangereux, améliorant ainsi son fonctionnement dans des contextes spécifiques.

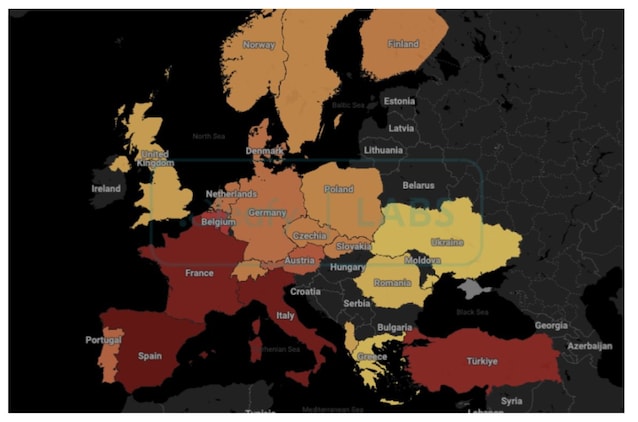

Qui se cache derrière cette nouvelle cybermenace ? Selon l’analyse réalisée par des experts en cybersécurité, les développeurs de DroidBot sont probablement Criminels turcophones. Par ailleurs, il semblerait que les « affiliés » qui paient environ 3 000 $ par mois pour accéder au malwareils peuvent compter sur un canal Telegram pour obtenir un support technique et partager des stratégies, ce qui augmente encore la dangerosité de DroidBot et son champ d’action, qui selon les experts est très large, comme l’illustre la carte suivante.

Comment vous défendre contre le cheval de Troie RAT qui vide vos comptes

Puisqu’il s’agit d’une nouvelle menace, comprenez comment se défendre contre DroidBot cela prendra encore du temps, à tel point que l’analyse technique de Cleafy ne contient pas de conseils précis à ce sujet. Dans tous les cas, un bon point de départ est d’accorder la plus grande attention et d’éviter les comportements manifestement inappropriés, par exemple éviter d’installer des applications à partir de sources non officiellesmême si ceux-ci semblent « sûrs ». Il est également important d’avoir bon anti-malware installé sur votre smartphone Android, ne pas soumettre ce dernier à des procédures root et, tout aussi important, assurez-vous que votre système d’exploitation est à jour avec les derniers correctifs de sécurité disponibles.